「『ランサムウェアの仕組み』と聞くと、なんだか難しそう…」

「専門用語ばかりでよくわからない」

サイバー攻撃のニュースを目にするたび、そう感じている方も多いのではないでしょうか。

ご安心ください。この記事を読めば、専門知識が一切なくても、ランサムウェアの仕組みがイラストや図解で直感的に理解でき、なぜ危険なのかがスッキリわかります。

攻撃者がPCに侵入してから、あなたのデータが人質に取られるまでの流れをストーリー仕立てで解説するだけでなく、今日からできる具体的な防止策もチェックリスト形式で紹介します。

IPA(情報処理推進機構)などの公的機関が推奨する基本的な対策を基に、誰にでも分かるように解説していますので、セキュリティ対策の第一歩としてぜひお役立てください。

この記事を読めばわかること

- 難しい言葉ゼロで「ランサムウェアの仕組み」がわかる

- なぜあなたのPCが狙われるのか、その侵入経路がわかる

- やっておくべきだった…と後悔しないための防止策がわかる

- 「怪しいメール」や「危険な操作」の具体例がわかる

そもそもランサムウェアとは?マルウェアの仕組みを「家に泥棒が入るまで」で例えて解説

ここでは、ランサムウェアの最も基本的な定義と仕組みについて、専門用語を一切使わずに「家に泥棒が入るケース」に例えて、わかりやすく解説します。

ランサムウェアは「PC内のデータを人質に取る」タイプのマルウェア

ランサムウェアとは、マルウェア(悪意のあるプログラム)の一種です。

一言でいうと、「あなたのパソコンやサーバーの中にある大切なデータを、勝手に使えない状態にして、元に戻すことと引き換えに身代金を要求してくる」という、非常に悪質なプログラムです。(出典: トレンドマイクロ)

【3ステップで理解】ランサムウェア攻撃の仕組み全体像

難しく考える必要はありません。ランサムウェアの仕組みは、実は空き巣や泥棒の手口とよく似ています。たった3つのステップで全体像を掴みましょう。

Step1: 侵入(泥棒が家に侵入する)

まず、攻撃者は何らかの方法であなたのPCや会社のネットワークに忍び込みます。

これは、泥棒がピッキングで鍵を開けたり、開けっ放しの窓からこっそり家に入り込んだりするのと同じです。この「侵入方法」については、後ほど詳しく解説します。

Step2: 暗号化(家の中の金品を金庫にしまう)

次に、攻撃者はあなたのPC内にある大切なデータ(写真、仕事のファイル、顧客情報など)を、片っ端から「暗号化」してしまいます。

これは、泥棒が家の中にある現金や宝石を、自分だけが鍵を持つ特殊な金庫にしまってしまうようなものです。あなたは金庫を目の前にしても、鍵がないので開けることができず、中身を取り出せなくなります。

【用語解説】暗号化

特定のルール(鍵)を知っている人しか読めないように、データを変換することです。ランサムウェアは、この「鍵」を攻撃者だけが持っている状態を作り出します。

Step3: 脅迫(金庫の鍵と引き換えにお金を要求する)

最後に、攻撃者はあなたにメッセージを送りつけてきます。

「データを元に戻したければ、金庫の鍵が欲しければ、指定する期限までにお金を支払え」

これが、ランサムウェア(身代金要求型ウイルス)と呼ばれる理由です。実際の脅迫文では、「24時間以内に10万円分のビットコインやモネロを送金しろ」といった具体的な要求が書かれています。(出典: 日経XTECH)

なぜ感染する?ランサムウェアの3大感染経路とその仕組み

ここでは、攻撃者があなたのPCに侵入するために使う、代表的な3つの手口(感染経路)とその仕組みを解説します。なぜ自分のPCが狙われるのか、その理由がわかります。

【経路1】VPN機器の脆弱性:会社の「通用口」の鍵が壊れている状態

在宅勤務などで、社外から会社のネットワークに安全に接続するために使われるのが「VPN」という仕組みです。

しかし、このVPNの機器が古かったり、ソフトウェアが更新されていなかったりすると、そこに「脆弱性(セキュリティ上の弱点)」が生まれます。

これは、例えるなら会社の通用口の鍵が古くてサビており、ピッキングで誰でも簡単に開けられてしまう状態です。攻撃者はこの弱点を突いて、堂々とネットワークに侵入してきます。(出典: NTT.com)

【経路2】フィッシングメール:宅配業者や取引先を装った「偽の手紙」

「お荷物のお届けにあがりましたが、不在の為持ち帰りました。下記URLよりご確認ください」

このようなメールを受け取ったことはありませんか?これは、宅配業者や取引先、公的機関になりすまして偽の通知を送りつけ、添付ファイルを開かせたり、リンクをクリックさせたりする「フィッシングメール」という手口です。

うっかり添付ファイルを開いてしまうと、それがランサムウェアの実行ファイルであり、あなたのPCは感染してしまいます。家に届いた「偽の明細書」を開封したら、中に小型の盗聴器が仕込まれていた、というイメージです。

【経路3】リモートデスクトップの不備や認証情報の悪用:「窓の鍵」が開けっ放しの状態

外出先から会社の自分のPCを遠隔操作できる「リモートデスクトップ」は便利な機能ですが、設定が甘いと非常に危険です。

IDやパスワードが単純だったり、設定が初期状態のままだったりすると、攻撃者は簡単にその情報を突き止め、あなたのPCを乗っ取ってしまいます。また、別のサービスから漏洩したIDとパスワード(盗難資格情報)を悪用して、正規のログインを装って侵入するケースも急増しています。

これは、家の窓の鍵が開けっ放しになっているのに気づかず、泥棒に「どうぞ入ってください」と言っているようなものです。

実は色々ある!ランサムウェア攻撃の種類の仕組み

ここでは、ランサムウェアの攻撃手口の種類と、その仕組みの違いを解説します。この違いを知ることで、「バックアップさえあれば大丈夫」という考えが、もはや通用しない理由がわかります。

基本形:データを暗号化するだけの「暗号化型」

最も古くからある基本的なタイプです。PC内のデータを暗号化し、その復旧(復号)だけを目的として身代金を要求します。このタイプであれば、感染前に取得され、安全に保管されたバックアップからデータを復元することで、業務を再開できる可能性があります。

現在の主流:データを盗んで公開すると脅す「二重恐喝型」

現在のランサムウェア攻撃の主流が、この「二重恐喝型」です。

データを暗号化するだけでなく、暗号化する前に、まずデータをごっそり盗み出します。そして、「身代金を支払わなければ、データを元に戻さない」という脅迫に加え、「盗んだ機密情報や顧客情報をインターネット上に公開する」と二重に脅迫してきます。

こうなると、たとえバックアップからデータを復旧できたとしても、情報漏洩という最悪の事態を避けるために、身代金の支払いを検討せざるを得なくなります。(出典: Penta Security)

最新の手口:「ノーウェア型」と「多重恐喝型」

さらに悪質な手口も登場しています。

【比較表】どのタイプが一番厄介?攻撃タイプ別の被害の違い

| 種類 | 攻撃の仕組み | 主な被害 |

|---|---|---|

| 暗号化型 | データが暗号化される | 業務停止、データ喪失 |

| 二重恐喝型 | 暗号化+データ窃取・暴露 | 業務停止+情報漏洩 |

| ノーウェア型 | データ窃取・暴露のみ | 情報漏洩 |

| 多重恐喝型 | あらゆる脅迫の組み合わせ | 全ての被害+α |

ランサムウェアの仕組みから考える、今日からできる5つの基本対策

ここでは、これまで見てきたランサムウェアの仕組みを踏まえ、初心者の方が今日からでも実践できる、最も基本的で重要な5つの対策を解説します。

対策1:OSとソフトウェアを常に最新の状態に保つ

お使いのPCのWindowsやmacOS、あるいは普段使っているソフトウェアは、定期的に「更新プログラム」を配布しています。これには、発見された脆弱性(セキュリティの穴)を塞ぐための修正が含まれています。

面倒くさがらず、更新の通知が来たらすぐに適用すること。これが、脆弱性を狙った攻撃から身を守るための最も基本的な対策です。

対策2:パスワードを複雑にし、使い回さない

単純なパスワードや、複数のサービスでのパスワードの使い回しは、攻撃者に侵入の扉を開けているようなものです。

これらのルールを守るだけで、安全性は格段に向上します。(出典: IPA)

対策3:怪しいメールや添付ファイルは絶対に開かない

送信元に見覚えがあっても、「請求書」「重要なお知らせ」といった件名でも、少しでも違和感があれば、まずは疑う癖をつけましょう。

安易にURLをクリックしたり、添付ファイルを開いたりしないことが重要です。

対策4:重要なデータはバックアップを取る(3-2-1ルール)

万が一感染してしまっても、データを復旧させるための最後の砦がバックアップです。

IPAは「3-2-1ルール」を推奨しています。(出典: IPA)

クラウドバックアップも便利ですが、設定によっては攻撃者に同時に暗号化される危険性もあります。ネットワークから物理的に切り離されたバックアップを持つことが、何よりも重要です。

対策5:セキュリティソフトを導入し、常に最新にする

ウイルス対策ソフトや、より高度な「EDR」と呼ばれるセキュリティソフトを導入することは、既知のランサムウェアを防ぐ上で非常に有効です。

【用語解説】EDR (Endpoint Detection and Response)

PCやサーバー(エンドポイント)の操作や通信を常に監視し、ウイルスの侵入や不審な動きを検知すると、自動的にネットワークから隔離するなどの対応を行う仕組みです。

ただし、どんなソフトも導入して終わりではありません。常に最新の状態にアップデートし、防御機能を最大限に保つことが重要です。

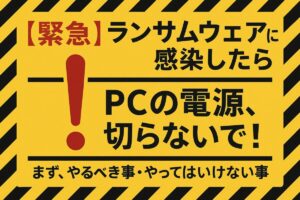

あなたは大丈夫?ランサムウェア感染リスクを高める危険なPC操作

あなたは、知らず知らずのうちに、ランサムウェアの感染リスクを高める危険な操作をしていませんか?以下の項目をチェックしてみましょう。

もし一つでも当てはまったら、今日からその習慣を見直すことを強くお勧めします。

ランサムウェアの仕組みに関するよくある質問

- QQ1: ウイルス対策ソフトとランサムウェア対策は違うのですか?

- A

A1: 似ていますが、役割が少し違います。ウイルス対策ソフトは「既知のウイルス」を防ぐのが得意ですが、ランサムウェアは新しい手口が多いため、PCの不審な「動き」を監視するEDRなどの対策がより有効です。

- QQ2: スマホやMacもランサムウェアに感染しますか?

- A

A2: はい、感染します。Windowsに比べて数は少ないですが、AndroidやmacOSを狙ったランサムウェアも存在するため、油断は禁物です。

- QQ3: なぜ身代金はビットコインなどの暗号資産で要求されるのですか?

- A

A3: 追跡が難しく、匿名性が高いため、攻撃者が身元を隠したまま金銭を受け取るのに都合が良いからです。最近では、より匿名性の高いモネロなどが使われるケースもあります。

- QQ4: 感染したらPCを初期化すれば大丈夫ですか?

- A

A4: PCはクリーンになりますが、データは全て失われます。また、最近の「二重恐喝型」の場合、データは既に盗まれているため、情報漏洩のリスクはなくなりません。

まとめ:ランサムウェアの仕組みを理解することが、防御の第一歩

本記事では、ランサムウェアの仕組みについて、初心者の方にも分かりやすく解説しました。

本記事のポイント

- ランサムウェアはデータを人質に身代金を要求するマルウェアである。

- 攻撃の仕組みは「侵入」「暗号化」「脅迫」の3ステップで構成される。

- 主な感染経路は「VPN」「フィッシングメール」「リモートデスクトップ」の3つ。

- 最近はデータを盗み出す「二重恐喝型」が主流で、バックアップだけでは不十分である。

- 基本的な対策は「更新」「パスワード管理」「バックアップ」「セキュリティソフト」である。

- 怪しいメールを開かない、安易にフリーソフトを入れないなど、日頃のPC操作が重要。

- 仕組みを理解することで、なぜそれらの対策が必要なのかが分かり、より効果的に防御できる。

複雑に見えるサイバー攻撃も、その仕組みを理解すれば、どこに注意すべきかが見えてきます。この記事が、あなたのセキュリティ意識を高める一助となれば幸いです。

次のステップ:総合的な対策を知る

ランサムウェアの基本的な仕組みを理解した今、次はより総合的な知識を身につけましょう。最新の被害事例や、企業として取り組むべき網羅的な対策については、以下の記事で詳しく解説しています。

▼次のステップ:具体的な対策方法を知る

ランサムウェアの仕組みを理解したあなたは、次に「具体的にどうすれば防御できるのか」という疑問をお持ちかもしれません。中小企業が今すぐ実施すべき対策については、こちらの記事で詳しく解説しています。

→ 【中小企業向け】ランサムウェア対策10選|費用を抑えて今すぐできることから

コメント